Общие проблемы, с которыми сталкиваются в Metasploit

1. Проблемы с установкой и настройкой.

Одна из первоначальных проблем, с которыми сталкиваются многие пользователи, связана с процедурой установки и настройки. Metasploit опирается на различные зависимости, требующие точной настройки. Если эта настройка выполнена неправильно, это может привести к различным проблемам, включая отсутствие модулей или компонентов, которые не работают должным образом.

Решение:

Проверка зависимостей : Убедитесь, что все необходимые зависимости установлены и поддерживаются в актуальном состоянии. Официальная документация Metasploit предлагает подробный список предварительных требований, адаптированных для различных операционных систем. Выполните полное обновление вашей системы Linux, используя следующую команду:

судо подходящее обновление -и && судо подходящее обновление -и && судо apt-обновление -и

Используйте дистрибутив Linux с целью проникновения : Чтобы упростить процесс установки, рассмотрите возможность использования дистрибутива Penetration Linux, такого как Kali Linux, который поставляется с предустановленным Metasploit.

2. Ошибки подключения к базе данных

Metasploit использует базу данных для хранения информации о целях, уязвимостях и данных сеанса. Проблемы с подключением к базе данных могут затруднить рабочий процесс тестирования.

Решение:

Конфигурация базы данных : Убедитесь, что настройки вашей базы данных в Metasploit настроены правильно. Дважды проверьте учетные данные, адреса хостов и порты.

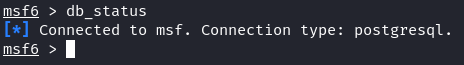

Обслуживание базы данных : Регулярно обслуживайте свою базу данных, запуская команду «db_status», чтобы проверять состояние соединения.

3. Проблемы совместимости модулей.

Модули Metasploit имеют решающее значение для успешной эксплуатации. Проблемы несовместимости могут возникнуть при использовании модулей, которые не соответствуют конфигурации целевой системы.

Решение:

Проверка модуля : Всегда проверяйте совместимость модулей с целевой системой. Используйте команду «Проверить», чтобы проверить, подходит ли конкретный модуль для цели.

Настройка модуля : При необходимости настройте существующие модули или создайте свои собственные в соответствии с целевой средой.

4. Помехи брандмауэра и антивируса

Брандмауэры и антивирусное программное обеспечение могут блокировать трафик Metasploit и предотвратить успешную эксплуатацию.

Решение:

Шифрование полезной нагрузки : используйте методы шифрования и запутывания полезной нагрузки, чтобы избежать обнаружения программным обеспечением безопасности.

Сканирование портов : используйте такие инструменты, как Nmap, для скрытного сканирования портов перед запуском Metasploit, чтобы не привлекать внимание к вашим действиям.

5. Проблемы со стабильностью сеанса

После успешного выполнения эксплойта поддержание стабильного сеанса имеет важное значение для действий после эксплойта. Потеря сеанса может помешать вашему прогрессу.

Решение:

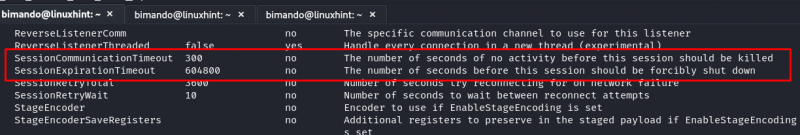

Поддержание активности сеанса : настройте параметры поддержания активности сеанса, чтобы обеспечить стабильные соединения. Metasploit предлагает расширенные возможности для поддержания сеансов, устанавливая более длинные значения «SessionCommunicationTimeout» и «SessionExpirationTimeout». Чтобы просмотреть дополнительные параметры в окнах msfconsole, введите следующее:

MSF > показать расширенный

Этот расширенный параметр имеет значения по умолчанию, которые вы можете настроить. Чтобы расширить значения «SessionCommunicationTimeout» и «SessionExpirationTimeout», вы можете просто ввести следующее:

MSF > набор Сеанскоммуникатионтимеаут < более высокое значение >MSF > набор Сеансекспиратионтимеаут < более высокое значение >

Разворот сеанса : Внедрить методы поворота сеанса, чтобы сохранить доступ даже в случае потери исходного сеанса.

6. Неудачи при эксплуатации

Несмотря на тщательное планирование, не все попытки эксплуатации увенчались успехом. Понимание того, почему эксплойт не удался, имеет решающее значение для эффективного устранения неполадок.

Решение:

Анализ журналов : анализируйте журналы Metasploit на предмет сообщений об ошибках и подсказок о том, почему эксплойт не удался. Журналы могут предоставить ценную информацию о том, что пошло не так.

Альтернативные эксплойты : Если один эксплойт не удался, рассмотрите возможность использования альтернативных эксплойтов или других векторов атаки.

7. Ресурсоемкость

Metasploit может быть ресурсоемким, что приводит к замедлению работы системы или сбоям, особенно во время обширных сканирований или атак.

Решение:

Управление ресурсами: Выделите достаточные системные ресурсы (ЦП, ОЗУ) для Metasploit, чтобы предотвратить истощение ресурсов. Рассмотрите возможность запуска Metasploit на выделенных машинах или в виртуализированных средах.

Регулирование : используйте параметры регулирования, чтобы ограничить количество попыток взлома, снижая нагрузку на целевую систему.

Заключение

В сфере тестирования на проникновение освоение Metasploit — это путь, полный испытаний и побед. В этом руководстве представлены общие проблемы, с которыми сталкиваются во время тестирования на проникновение с помощью Metasploit, и предложены практические решения для их преодоления. Помните, что устранение неполадок — важный навык для любого специалиста по кибербезопасности. Постоянно совершенствуя свои навыки устранения неполадок, вы будете лучше подготовлены к тому, чтобы ориентироваться в сложном мире этического взлома и обеспечивать безопасность цифрового ландшафта.